1Panel 运维实战:深度解析 ACME 证书自动化申请与配置

一、引言

在现代Web架构中,HTTPS早已不是“可选项”,而是基础设置的底层契约。然而,对大多数运维开发者而言,SSL证书的管理往往是一场周期性的“噩梦”:从CA机构的选择、手动创建CSR、完成DNS解析,到最后将PEM编码的证书文件分发至各个反向代理的节点,每一个环节都隐藏着认为操作失误导致的生产事故风险。

传统的”手动更新“模式在当今时代已经越来越不方便,一旦证书过期,伴随而来的不仅是浏览器的红色警告,更是整个API链路的TLS握手崩溃。

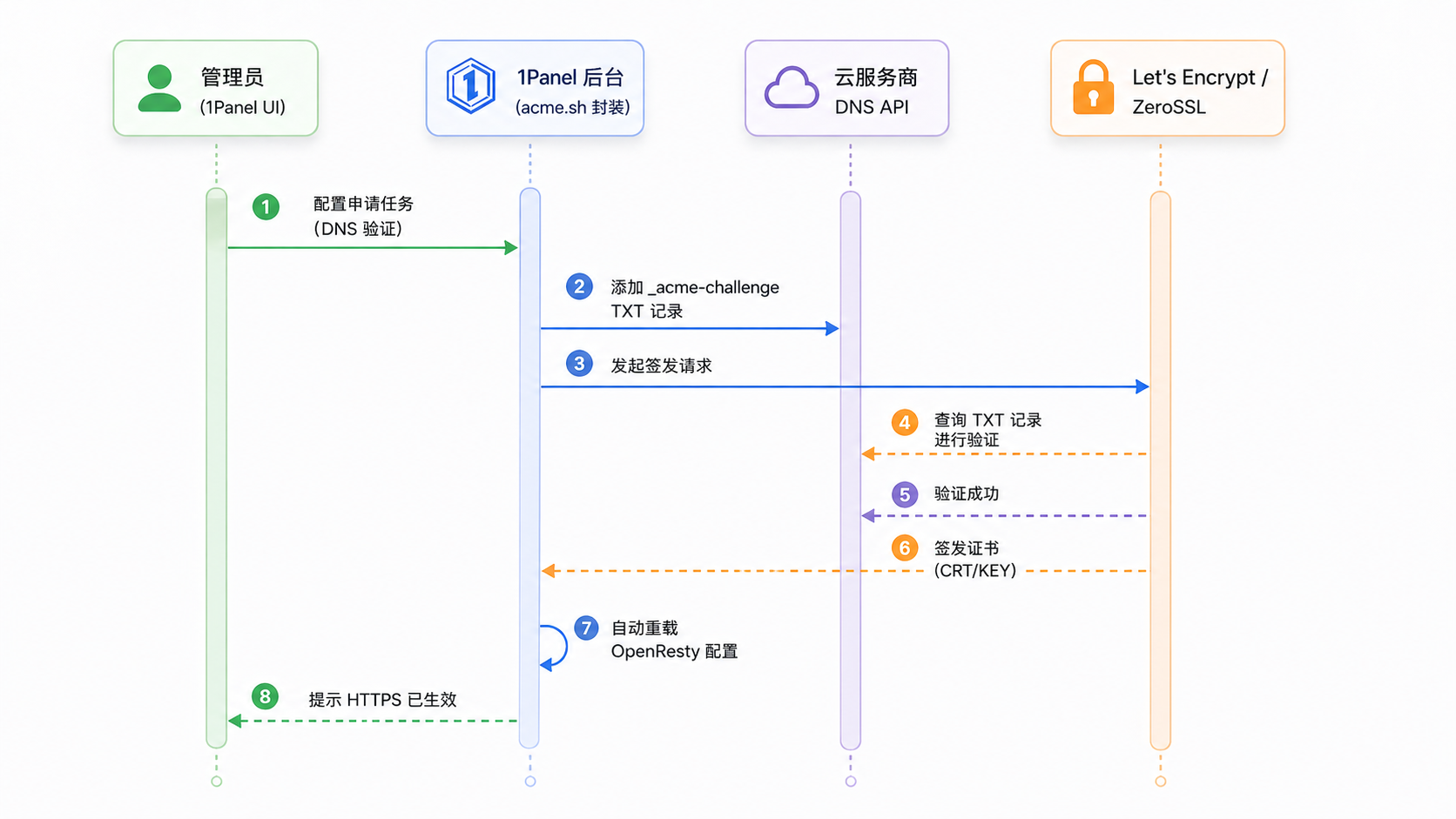

1Panel的出现,提供了一个现代化的Linux面板,其中对于ACME(Automatic Certificate Management Environment)协议的深度集成以及通过自身部署的OpenResty容器实例,实现了从”申请-验证-签发-部署-自动续期“的全链路闭环。

本博文将超越表面的 UI 操作,带你深入理解:

ACME 挑战机制:为什么 DNS-01 验证是申请泛域名证书(Wildcard Certificates)的唯一通途?

状态保持:1Panel 如何利用持久化卷(Persistent Volumes)确保证书在容器漂移后依然有效?

最小权限原则:如何通过 API Token 的 Scope 控制,在自动化运维与域名安全之间取得平衡?

无论你是为了给个人博客加固,还是在生产环境中管理数十个域名的证书分发,本文都将为你提供一套严谨、可落地的自动化方案。

二、核心原理:ACME 协议的两种挑战模式(Challenge)

在使用 1Panel 申请证书前,理解 ACME (Automatic Certificate Management Environment) 协议的“挑战(Challenge)”机制至关重要。简单来说,CA 机构(如 Let's Encrypt)需要证明你对该域名拥有绝对控制权。

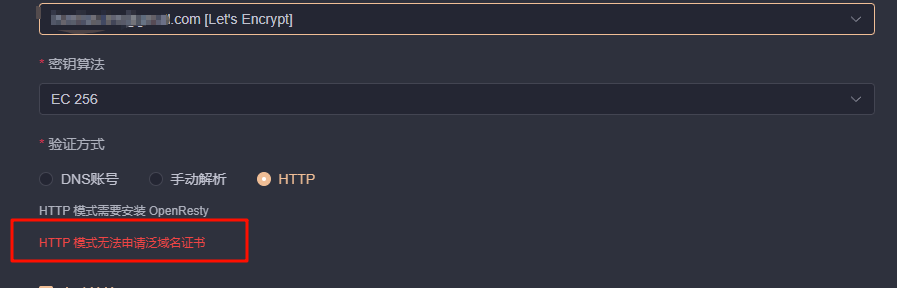

1. HTTP-01 挑战:基于文件系统与网络可达性

这是最常见的验证方式。当你在 1Panel 中触发申请时:

机制:1Panel 会在本地站点的指定目录(通常是

/.well-known/acme-challenge/)放置一个随机生成的令牌文件。验证:CA 服务器会通过公网尝试访问

[http://yourdomain.com/.well-known/acme-challenge/](http://yourdomain.com/.well-known/acme-challenge/)<TOKEN>。如果能读取到正确内容,则证明你拥有该服务器的控制权。局限性:

端口绑定:必须占用 80 端口,且不可被防火墙拦截。

不支持泛域名:CA 无法通过单一文件的访问来验证你对该域名下所有子域名的所有权

2. DNS-01 挑战:基于域名的行政控制权

这是进阶玩家和生产环境的首选方案,也是 1Panel 深度集成的核心功能。

机制:1Panel 调用云服务商(如阿里云、Cloudflare)的 API,在你的 DNS 解析记录中自动添加一条类型为

TXT的记录,主机名为_acme-challenge.yourdomain.com。验证:CA 服务器通过递归 DNS 查询该 TXT 记录的值。匹配成功后,即认为你拥有该域名的管理权。

优势:

泛域名支持:一次验证,即可签发

*.example.com。无需开放端口:服务器甚至可以处于内网环境,只要能通过 API 与 DNS 运营商通信即可。

如果你管理的是企业内部内网环境,DNS-01 是唯一的选择。它不需要你的服务器暴露在公网上,只要服务器能“爬”出去访问 DNS API 即可。

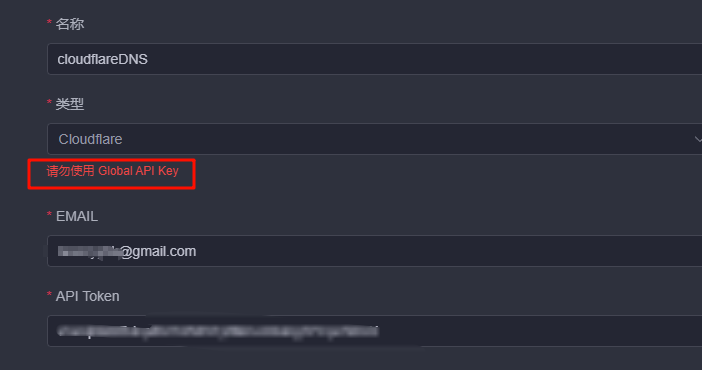

三、 准备工作:API Token 的最小化权限

在架构设计中,安全性(Security)永远优先于便利性。很多教程会图省事让用户直接使用“Global API Key”(全局密钥),这在生产环境中是极其危险的——一旦你的服务器被攻破,攻击者将拥有你整个域名账户的控制权,甚至可以注销你的所有域名。

1. 以 Cloudflare 为例

Cloudflare 提供了极其精细的 Token 控制,是安全运维的典范。

登录控制台:进入 [My Profile] -> [API Tokens]。

创建令牌:点击 "Create Token",选择 "Edit zone DNS" 模板。

权限细分(Permissions):

Zone - DNS - Edit:允许修改记录。

Zone - Zone - Read:允许读取区域信息。

资源范围(Zone Resources):

不要选择 "All zones",建议选择 "Specific zone" 并指向你当前要申请证书的域名。

TTL 与 IP 限制(可选):如果你的服务器有固定公网 IP,建议开启 IP 过滤,进一步加固。

2. 1Panel 中的配置映射

拿到 Token 后,在 1Panel 的【网站】—【证书】—【DNS 账户】中添加记录。

账户名称:建议命名为

CF-YourDomain-AutoSSL。认证信息:填入刚才生成的受限 Token。

安全提示:1Panel 会将这些敏感信息加密存储在数据库中,但作为博主,我建议你定期(如每半年)手动在云服务商后台重置(Rotate)这些 Token,以确保绝对安全。

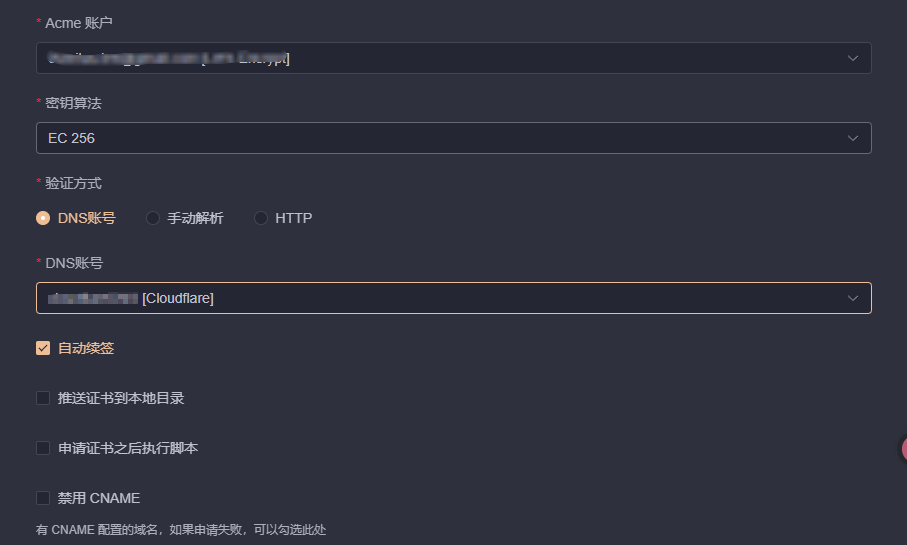

四、 实战:1Panel 自动化申请流程

准备好 DNS 账户后,还需要设置一个ACME账户,【网站】—【证书】—【ACME 账户】中设置一个你的常用邮箱点击创建即可。

1. 创建证书申请任务

进入 1Panel 菜单:【网站】—【证书】—【申请证书】。

证书名称:建议使用“域名+用途”命名,如

blog-wildcard-ssl。主域名:如果你申请的是泛域名证书,请务必填写两个地址:

example.com(顶级域名)*.example.com(所有子域名)

DNS 账户:选择我们在第三步中创建的受限权限账户。

ACME账户:选择我们刚刚创建的账户

验证方式:选择

DNS 验证(若按本文教程,这是唯一支持泛域名的选项)。算法选择:默认 RSA 2048 兼容性最好;如果追求更高的性能和安全性,推荐选择 ECC (P-256)。ECC 证书更小,握手速度更快。

其他选项:勾选自动续签可以实现到期前自动续签,勾选推送到本地文件可以方便在需要使用证书的应用直接读取该证书,例如:AdguardHome等

2. 监控申请日志:从“排队”到“签发”

点击确认后,不要只是傻等进度条。点击操作栏的【日志】图标。

你将看到 1Panel 调用 acme.sh 的实时过程:

Registering account:向 CA 机构注册你的邮箱/账户。

Add TXT record:通过 API 往你的 DNS 后台塞入验证码。

Wait for verification:这是最关键的一步,系统会等待 60-120 秒让 DNS 生效。

Cert success:验证通过,证书文件下载并存储在

/opt/1panel/resource/certificate目录下。

3. 证书应用与自动重载

申请成功并不代表网站已经变绿。你需要将证书绑定到具体的网站服务中:

进入 【网站】—【网站列表】,选择目标站点。

在 【HTTPS】 配置页,下拉选择刚才申请好的证书。

当你在这里关联证书后,1Panel 会自动将证书路径挂载到 OpenResty 容器内部,并执行

nginx -s reload。

1Panel 的强大之处在于其“续期推送”机制。当证书在 60 天后自动续期成功,它会触发关联站点的自动重载,你无需手动干预,真正实现“一次配置,终身无感”。

五、进阶配置:证书在 Docker 反向代理中的分发

1Panel 的证书申请成功后,假如我们有多个独立的 Docker 容器需要使用这些证书该如何设置?

1. 核心思路:目录挂载(Volume Mount)

不需要在每个容器里都安装 acme.sh。最优雅的做法是将宿主机的证书目录以 Read-Only (ro) 模式挂载到业务容器中。

示例:在 docker-compose.yml 中配置 假设你有一个自定义的 Nginx 容器,可以这样编写配置:

YAML

services:

my-app-nginx:

image: nginx:latest

volumes:

- /opt/1panel/resource/certificate/yourdomain.com:/etc/nginx/certs/yourdomain:ro

ports:

- "443:443"

这样,只要 1Panel 自动续期了证书,容器内的 /etc/nginx/certs/yourdomain 也会同步更新。

2. 自动重载:解决“证书更新但服务不生效”

证书文件更新了,但 Nginx 内存中的证书还是旧的。为了实现真正的“无感续期”,你需要解决服务的重载问题:

方案 A:1Panel 编排触发:在 1Panel 的【证书】详情中,配置“证书推送”。它可以将证书推送到指定的远程主机或本地目录,并执行自定义的 Shell 命令(如

docker exec my-nginx nginx -s reload)。方案 B:简单的 Cron 定时任务: 在宿主机配置一个简单的 Cron:

Bash

# 每周一凌晨 3 点重载一次相关容器 0 3 * * 1 docker exec my-app-nginx nginx -s reload

3. 跨容器链条:利用 1Panel 的 OpenResty

如果你的所有业务都通过 1Panel 的“网站”功能进行反向代理,那么 1Panel 已经为你处理好了一切:

流量入口:用户 -> 1Panel OpenResty (处理 SSL) -> 业务容器 (走内网 HTTP)。

优势:这是最推荐的模式。你只需要在 1Panel 的网站设置中关联证书,SSL 卸载(SSL Termination)全部在 OpenResty 完成,业务容器保持简洁。

六、 技术纠错与避坑指南

1. DNS 解析的“时空裂隙” (Wait for propagation)

现象:日志显示

TXT record has not been found,但你去云服务商后台看,记录明明已经添加了。深度分析:这通常不是 API 没生效,而是 DNS 传播延迟。CA 机构(如 Let's Encrypt)通常会从全球多个节点(如美国、新加坡等)验证你的 TXT 记录。如果你使用的是国内 DNS 服务商,海外节点刷新较慢,验证就会失败。

解决方案:

在 1Panel 的 DNS 账户配置中,手动将“等待时间”调大(建议 120s - 300s)。

如果你使用 Cloudflare,请确保开启了“DNS Only”模式(灰色小云朵),避免 CDN 干扰解析验证。

2. 证书续期了,但网站还是“过期” (Cached vs Live)

现象:1Panel 显示证书状态为“正常”,有效期还有 89 天,但手机访问网站依然提示证书过期。

深度分析:这是典型的“重载失效”。证书文件在硬盘上更新了,但 OpenResty 或 Nginx 进程在内存中依然握着旧的证书句柄。

解决方案:

1Panel 原生网站:检查网站设置中的 HTTPS 开关,重新保存一次。

自定义 Docker 容器:确保你挂载的是

/opt/1panel/resource/certificate/xxx下的证书目录,并在 1Panel 的“证书推送”功能里添加一个Post-hook脚本,内容为docker exec <容器名> nginx -s reload。

3. ACME 频率限制 (Rate Limits)

现象:报错信息中出现

Too many certificates already issued for exact set of domains。深度分析:Let's Encrypt 对单一域名有每周 5 次重复申请的硬性限制。如果你在调试过程中反复点击申请、删除、再申请,很快就会触发这个红线。

解决方案:

测试阶段:在 1Panel 申请时,优先选择 “Let's Encrypt Staging”(测试环境)。测试通过后再切换至生产环境。

被封禁后:如果已经触发限制,最快的方法是临时更换 CA 机构(例如从 Let's Encrypt 切换到 ZeroSSL 或 Google Trust)。

4. CAA 记录的“门禁限制”

现象:DNS 验证通过了,但签发步骤卡死,提示

CAA record prevents issuance。深度分析:CAA 是一种 DNS 记录,用来告诉全球:“只允许某某机构给我发证书”。如果你以前设置过阿里云的 CAA,现在想通过 1Panel 申请 Let's Encrypt,就会被拦截。

解决方案:

去 DNS 后台检查是否存在

CAA记录。要么删除它,要么增加一条允许

letsencrypt.org的记录。

结语

在云原生和微服务横行的今天,SSL 证书管理不应再是运维工作的负担。通过 1Panel 与 ACME 协议的深度解耦,我们不仅实现了一个 HTTPS 的小绿锁,更构建了一套具备自愈能力的证书流转体系。

自动化不是为了偷懒,而是为了将有限的精力投入到更有价值的业务逻辑中。希望这篇指南能帮你彻底告别“手动更新证书”的原始时代。

Stay automated, stay secure.

- 0

- 0

-

分享